¿Qué es Ransomware?

Sin exagerar, el rescate es un desastre. Hasta cierto punto, es peor que cualquier virus. Puede curar su dispositivo si se infecta con un troyano, por ejemplo. Pero apenas se puede hacer nada para rescatar las carpetas afectadas por el software de rescate. Las cifrará. Sabrás que los documentos están ahí pero no podrás acceder a ellos. A menos que decidas dar un rescate al ciberdelincuente.

Definición y Variaciones del Programa de Rescate

Así que estamos hablando de malware que codifica archivos en el ordenador de un usuario o lo bloquea. Es uno de los programas dañinos más populares. Los programas de rescate pueden tener diferentes formas y tamaños. Pero hay un objetivo en común: exigir un rescate. Y los hackers están listos para pasar días y noches creando nuevos tipos de este tipo de malware. Obviamente, el esquema trae dinero rápidamente.

¿Cómo funciona el rescate? Bueno, hay dos tipos básicos de rescate: encriptadores y casilleros de pantalla. Los encriptadores codifican sus archivos. En su lugar, los casilleros de pantalla se apoderan del sistema operativo y no permiten el acceso a tu dispositivo.

Hoy en día, los encriptores parecen ser los más efectivos. Algunos de ellos no sólo encriptan los archivos sino que también los borran. Por ejemplo, Jigsaw. Este malware borraría tus archivos hasta que pagues el rescate. Primero se burlaría de ti borrando varios archivos cada hora en un período de 72 horas. Y si no haces nada, todas las carpetas desaparecerán para siempre.

Aquí hay algunas formas de rescate:

- Asustado. Este malware utiliza activamente la ingeniería social. El objetivo es convencer al usuario de que visite un sitio web infectado o compre un software que se parezca a un antivirus, por ejemplo. Algunos tipos lanzan mensajes emergentes y alertas a la pantalla. Algunos tipos de scareware pueden bloquear los ordenadores de los usuarios pero, por lo general, afecta a sus archivos.

- Doxware. Uno de los ataques más rentables para los hackers. Es una combinación de malware y una fuga de datos personales. Los hackers amenazan con hacer públicas las fotos privadas, las conversaciones y los archivos sensibles a menos que se pague el rescate.

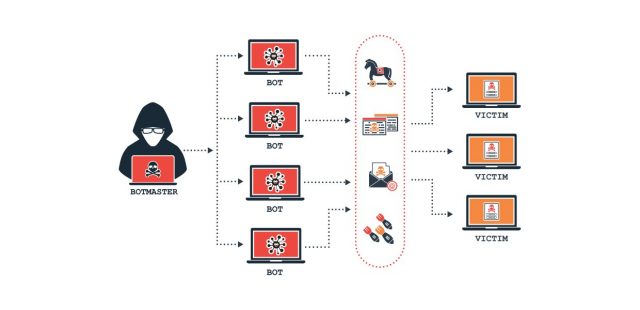

- RaaS. Este modelo recuerda a un MLM. Los miembros de la red ni siquiera necesitan conocimientos técnicos especiales para distribuir el software. Uno de los ejemplos más famosos es Cerber. El software de rescate es relativamente nuevo, pero ya ha afectado a millones de usuarios. Su desencriptador es compatible con 12 idiomas. Los afiliados obtienen el 60% de los beneficios y disfrutan de un 5% adicional por un nuevo reclutador. El esquema utiliza una cuenta de Bitcoin para lavar el dinero.

¿Cómo Infecta el Software de Rescate a su Ordenador?

Hay varias formas en que el malware se las arregla para dominar su máquina. A menudo utiliza spam de phishing – archivos adjuntos de correo electrónico que los usuarios creen que son de confianza. Una vez que usted abre el archivo adjunto, su equipo se infecta. Y no hay casi nada que hacer con eso.

Las herramientas de ingeniería social están entre las favoritas de los hackers. Juegan con las emociones de los usuarios para obtener acceso administrativo a sus dispositivos.

La publicidad maliciosa es otro método para distribuir software malicioso. Los hackers incluso invierten en espacio publicitario en YouTube y esperan a que lo encuentren.

Pero también hay formas agresivas de infectar ordenadores. Estas no tienen nada que ver con el comportamiento de los usuarios en realidad. Más bien buscan agujeros de seguridad para infectar los dispositivos.

Una vez que entra, diferentes programas de rescate tienen diferentes estrategias para propagarse. Pero al final del proceso, harán imposible cualquier trabajo posterior con sus archivos. A menos que pagues por una llave matemática para desencriptarlos o desbloquear tu ordenador.

Algunos hackers incluso intentan parecer decentes afirmando que son una agencia de la ley. Envían un mensaje que indica que la víctima viola la ley utilizando software pirata, por ejemplo. Y luego exigen el pago de una «multa».

¿Puedes convertirte en un objetivo?

Un ataque de rescate suele ser más específico que el malware. Las grandes organizaciones son de particular interés ya que es más probable que paguen el dinero. Sin embargo, cualquiera puede convertirse en un objetivo. Uno de los ataques más masivos de WannaCry golpeó a más de 200.000 usuarios en todo el mundo. Se hizo posible debido a la vulnerabilidad de Windows.

Pero como ya se ha dicho, las empresas y organizaciones parecen más atractivas para los hackers. Por lo general, utilizan software hecho a medida que necesita un enfoque especial para la actualización. Y como hay muchos ordenadores de los que ocuparse, no todas las organizaciones prestan suficiente atención a eso. Además, algunas entidades carecen de fondos para un antimalware adecuado. Por ejemplo, los hospitales que gastan dinero en salvar la vida de las personas y no en computadoras. Pero una vez que se ven afectados por un rescate, es probable que paguen a un ciberdelincuente para que restaure el historial de sus pacientes.

¿Cómo sé si mi Dispositivo Está Infectado

A menudo, después de que un virus de rescate se instala en el interior de su ordenador, no muestra signos de presencia. Sigues usando tus archivos como siempre lo haces. Pero el malware no está durmiendo. Se comunica con el servidor del hacker y crea dos claves, una para cifrar los archivos y otra para decodificarlos. Como puedes adivinar, no tendrás la última hasta que pagues por ella. El proceso descrito es corto. Pronto descubrirás que estás en problemas. Un mensaje de rescate aparecerá en la pantalla explicando la situación y describiendo tus próximos pasos.

La mayoría de las veces, tienes 72 horas sólo para pagar el dinero antes de que sea demasiado tarde para guardar tus datos. Y no pierdas el tiempo tratando de abrir tus documentos. No hay posibilidad de hacerlo sin la clave de decodificación.

Cómo Limpiar el Ordenador

Tanto si decides pagar el dinero como si no, debes saber cómo eliminar el rescate. Si su máquina no está bloqueada, debe seguir los mismos pasos que con la eliminación de cualquier otro malware o virus. Básicamente, tus acciones deben ser las siguientes: reinicia Windows en Modo seguro y elimina el malware manualmente o con un antivirus. Restaurar el equipo a un estado anterior.

Si tu equipo está bloqueado, tendrás mayores problemas. En este caso, hay tres formas de eliminar el malware por rescate:

- implementar una Restauración del Sistema y volver al estado en el que su PC estaba a salvo;

- usar un antivirus de una unidad externa o un disco de arranque;

- reinstalar todo el sistema operativo.

También puede considerar contactar con un especialista en informática para obtener ayuda.

Pero recuerda, ¡no recuperarás tus archivos! De hecho, las medidas anteriores anularán la posibilidad de restaurar sus archivos porque se deshará del software de rescate de su máquina. Y así, la opción de pagar dinero desaparecerá.

Cómo Recuperar sus Archivos

Desafortunadamente, en la mayoría de los casos con el software de rescate, no hay forma de devolver sus archivos a un estado normal sin la clave de decodificación. Con este pensamiento en mente, la pregunta lógica es si realmente deberías pagar un rescate.

¿Debo Pagar para Recuperar mis Archivos?

Pagar al hacker parece la única solución en caso de que su dispositivo esté infectado. ¿Pero es realmente una buena solución? La mayoría de los atacantes no cobran demasiado. Relativamente. El año pasado el promedio de rescate fue de unos 522 dólares. Pero el precio es demasiado alto para ser ingenuo. Además, no hay garantía de que realmente envíen la clave de recuperación una vez que les pagues. Son criminales, ¿recuerdas?

Lo mejor es defender tu PC y nunca enfrentarte a la necesidad de decidir si pagar el rescate.

Cómo Proteger su Ordenador de los Programas de Rescate

Hay varias medidas que puede (y debe) tomar para cerrar su dispositivo para cualquier tipo de malware y reducir el daño potencial si aún logra entrar:

- Instala un antivirus. La mayoría de los programas antivirus modernos son capaces de resistir cualquier ataque de rescate. Compre uno de esos para defender su dispositivo. No olvide actualizarlo regularmente, de lo contrario, es casi inútil.

- Actualiza tu sistema operativo. Las actualizaciones oportunas del sistema operativo deberán eliminar las vulnerabilidades de tu dispositivo. De este modo, los hackers tendrán menos oportunidades de acercarse a su disco duro.

- Nunca abras automáticamente los archivos adjuntos de un correo electrónico. Como se mencionó, el software de rescate suele llegar con archivos adjuntos. No hace falta decir que usted posee todo el poder para evitar que entre en su máquina.

- Nunca instale software no autorizado. Siempre debe estar 100% seguro de cada nuevo programa en su PC.

- Haga copias de seguridad de sus archivos. Utilice servicios en la nube o dispositivos portátiles. Lo mejor es que los archivos se copien automáticamente. Obviamente, este paso no detendrá el rescate. Pero si puede restaurar sus archivos, ¿estaría demasiado estresado por perderlos?

Ataques de Rescate en 2019-2020

Según el informe de Kaspersky Ransomware and Malicious Cryptominers 2016-2018, las infecciones por rescate disminuyeron un 30% en un año. Probablemente, la razón es que la mayoría de las víctimas se niegan a pagar el rescate. O simplemente no tienen acceso rápido a la criptografía. No importa cuáles sean las razones, parece que algunos ciberdelincuentes se están convirtiendo en cripto-mineros.

Sin embargo, esto no significa que podamos relajarnos. Los hackers que aún prefieren el software de rescate como su principal fuente de ingresos, se vuelven más competentes. Además, aún no está claro si el pequeño boom durará. Todos tenemos que ser conscientes del riesgo de ser infectados y siempre debemos tomar precauciones para mantenernos seguros.

Qué es el Rescate: Video Tutorial

Otros enlaces

Directorio de Empresas de Seguridad del Reino Unido – Listado de empresas de seguridad y cerrajería.